- DATEV-Community

- :

- Übergreifende Themen

- :

- Freie Themen

- :

- Log4j Schwachstelle

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Log4j Schwachstelle

- « Vorherige

- Nächste »

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

liefert weitere Erkenntnisse

Über Wasser zu gehen und Software nach einer Spezifikation zu entwickeln ist einfach – wenn beides eingefroren ist. - Edward V. Berard

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Softwareprüfer : Bei einer halbwegs modernen Firewall / UTM / Proxy sollten sich Host- / DNS-Whitelists abbilden lassen. Dann reicht:

- Programme per DFÜ: Server anderer Anbieter - DATEV Hilfe-Center

- Einstellungen in Proxy, Firewall und Antivirenprogramm für den RZ-Abruf aus dem ... - DATEV Hilfe-Center

HTH

Jan

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo @janm ,

ich hoffe, Sie haben meine Beiträge vollständig gelesen, denn genau das reicht leider seit der Umstellung von DATEV nicht mehr aus, bzw. ist es sogar kontraproduktiv.

DATEV und Trojaner/Viren nutzen jetzt die gleichen Serveradressen (Dafür kann DATEV natürlich überhaupt nichts) :

Der DATEV Installationsmanager ruft neue Software jetzt über die DNS Adresse swdownload-aws.datev.de ab. Diese wird standardmäßig als Alias von 4 redundanten, aber häufig wechselnden Adressen aufgelöst, die alle über folgende Namenskonvention verfügen :

xxxxxxxxxxxxxx.cloudfront.net

Die gleichen Adressen werden leider auch von Trojanern,Viren und Expoits über gekaperte Amazon Accounts verwendet, um Programmteile nachzuladen. Damit ist ein Whitelisting von cloudfront.net ziemlich gefährlich.

Und da diese Adressen über keinen Reverse DNS Eintrag zu datev.de verfügen, darf eine sicher eingestellte Whitelisting Firewall auch keine positive Entscheidung treffen. Früher wäre es noch möglich gewesen, über die DNS Abfrage zu datev.de die IP Adressen eine zeitlang mit Datev zu verknüpfen, aber seit DNSSEC ist auch dieses nicht mehr ohne Sicherheitseinbußen möglich.

Eigentlich hätten ALLE korrekt und sicher eingestellten Whitelist Firewalls seit der Änderung von Datev keinen schnellen Programmabruf aus dem Installationsmanager mehr machen dürfen (Es gab am Anfang noch einen Fallback auf einen echten DATEV Server, der aber beim Abruf extrem langsam war)

So schön die Redundanz bei Amazon Cloud auch ist, so problematisch ist sie für eine sichere Firewall Konfiguration.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Ich kann weder die eigene Bedrohungslage noch die der Lieferanten von Soft- und Hardware und von IT-Dienstleistern einschätzen und fühle mich dem "Treiben" der bösen Buben und bösen Mädels in den Hinterstuben und in den gut organisierten privaten oder staatlichen Hacker-Werkstätten irgendwo in der Welt völlig ausgeliefert.

Kann man vielleicht wenigstens darüber spekulieren, wo die größten Gefahren lauern ?

Auch auf den genannten Webadressen (Heise, Borncity, BSI und anderen) bewegt sich nicht viel.

Ich habe den Eindruck, dass alle mit einem Sturm rechnen, aber nicht wissen, ob es ein Tornado, ein Taifun oder ein Hurrikan wird.

Wer vernagelt die Türen und Fenster und wer hat einen Schutzbunker für die Zelt-, Wohnwagen-, Wohnmobil- und TinyHouse-Besitzer ?

Wenn sogar die diversen Cloud-Anbieter Probleme sehen bzw. haben und ziemlich hilflos ausgeliefert sind, frage ich mich, was man selbst noch mehr tun kann als zu sichern, sichern, sichern, möglichst einige Generationen und möglichst komplett.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Wenn Sie schreiben, dass Sie sich "gut organisierten privaten oder staatlichen Hacker-Werkstätten ... völlig ausgeliefert" fühlen, kann ich diese Wahrnehmung nachvollziehen.

Vielleicht hilft Ihnen der Bericht unter "Forschung aktuell - Computer und Kommunikation" des Deutschlandfunk vom vergangenen Samstag (Samstag 18.12.: 16:30 Uhr), das Problem besser zu verstehen.

Nach meiner Wahrnehmung hat die Software der DATEV nur dort "Probleme" wo auf Drittanbieter zurückgegriffen werden (musste).

Über Wasser zu gehen und Software nach einer Spezifikation zu entwickeln ist einfach – wenn beides eingefroren ist. - Edward V. Berard

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Nach meiner Wahrnehmung hat die Software der DATEV nur dort "Probleme" wo auf Drittanbieter zurückgegriffen werden (musste).

Meinen Sie nur die von der Datev selbst entwickelten Programme ?

Aber Datev verwendet doch jede Menge an "fremden" Software-Komponenten und jede Menge an Hardware, die jeweils auch wieder z.B. Firmware mitbringt und die mit weiterer Fremdsoftware verwaltet wird.

Auch direkt aus den Datev-Programmen heraus werden sicher permanent irgendwelche Funktionen in fremdentwickelter Software aufgerufen (z.B. Viewer, Druckaufbereitung, Authentifizierung, Treiber usw.)

Ich wüsste jetzt nicht, wie man eine klare Trennlinie ziehen könnte zwischen sicherer Datev-Software und unsicherer Fremd-Software, wenn dieses Modul "Log4j" flächendeckend im Einsatz ist

Vielleicht gibt es auch seriöse Software-Entwickler (z.B. Hasso-Plattner-Institut, Fraunhofer usw.), die "Penetrationstests" zur Verfügung stellen können, also absichtliche und massive Versuche, in IT-Systeme einzudringen, aber natürlich nur zum Aufdecken von Löchern im Netz

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo zusammen,

natürlich wird auch bei DATEV Software von Partnern und Drittanbietern verwendet. Bei unseren Analysen, Prüfungen und Maßnahmen haben wir aber nicht nur diejenige Software im Blick, die von DATEV selbst entwickelt wurde, sondern ebenso Software von Dritten, die wir verwenden und nutzen. Wir kümmern uns übergreifend um Updates und Patches auf sichere Versionen, sei es dass wir die Updates selbst durchführen können, sei es dass wir mit unseren Partnern im engen Austausch sind und die nötigen Maßnahmen abstimmen. Anwendungen und Dienste, für die wir Updates auf aktuelle Versionen nicht sicherstellen können, wurden/werden abgeschaltet.

DATEV eG | Leiter Unternehmenskommunikation

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Christian_Buggisch schrieb:................................Anwendungen und Dienste, für die wir Updates auf aktuelle Versionen nicht sicherstellen können, wurden/werden abgeschaltet.

Gerade in diesem Thread wird ja fachlich wieder ordentlich ausgeteilt. Als IT-Laie empfinde ich diese historische Aussage der DATEV als sehr beruhigend. Vielen Dank.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

... ich werde am besten 'den Sand in den Kopf stecken' und warten bis der Sturm über mich hinweggefegt ist 😁

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

In Frankreich gibt es aktuell sogar einen erfolgreichen Ransomware-Angriff auf einen der großen, global agierenden, agilen IT-Dienstleister (INETUM)

Der Angriff betrifft angeblich aber nur Standorte in Frankreich.

Die Malware hatte wahrscheinlich Angst vor den Kontrollen an den Grenzen 😂

Wenn aber schon große und spezialisierte IT-Dienstleister massiv infiziert werden können, was können dann wir mit unseren kleinen LANs und PCs dagegen tun ?

Auf der Website von INETUM ist zum Glück der Standort "Deutschland" und die Sprache "deutsch" nicht wählbar. Also kann in Deutschland nichts passieren 😂

https://www.inetum.com/en/press/cybersecurity

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

noch ein schönes Beispiel, wie leicht man in eine Cloud-Plattform eindringen kann bzw. konnte ( Anfang 2021)

Die Cloud-Plattform wurde immerhin vom HPI entwickelt

https://www.heise.de/news/Datenlecks-in-der-HPI-Schul-Cloud-5061903.html

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

... ich habe den Eindruck, dass das deutsche "Bildungswesen" und das deutsche "Gesundheitswesen" besonders kritische und angreifbare IT-Infrastrukturen hat

... kleines Beispiel gefällig ?

ich wurde vor einigen Wochen in den Verteiler eines Lehrer-Kollegiums aufgenommen, weil man offenbar bei der Erfassung der E-Mail-Adresse einer Lehrerin einen Punkt, einen Unterstrich, einen Bindestrich oder sonstwas vergessen hatte und daher erhalte ich seither sämtliche E-Mails, die die Direktorin der Gesamt-Schule mit den Personen dieser Verteilerliste austauscht, darunter natürlich auch viele Daten der Lehrer, der Schüler und deren Eltern, der Hygieneplanungen und Coronaschutzmaßnahmen, der Stundenpläne etc.

... unglaublich ...

... warum nicht gleich per Twitter alles "teilen" ?

P.S.

... mich selbst interessiert das alles nicht, aber es entsetzt mich, wie man mit solchen Daten umgeht ...

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Oh ja, Herr Vogtsburger

Bequemlichkeit geht über Sicherheit.

Was Sicherheit bedeutet, wissen viele nicht.

"Hauptsache es funktioniert" - Nebenwirkungen werden ignoriert.

und anderes mehr

Das erlebe ich immer wieder bei Mandanten.

Die Kanzlei hält sich an den Datenschutz. Ausnahmen davon lassen wir uns schriftlich bestätigen (und es gibt eine Menge dieser Ausnahmen). Immerhin beim Lohn haben wir uns durchgesetzt. War auch alternativlos.

Die Datev-Verschlüsselung (sprich Seppmail) ist nicht die schlechteste Lösung! Doof nur, dass Spamfilter inzwischen oft die secure-email.html filtern. Ist unbequem, denn die Mandanten müssen dann die Absenderadresse auf eine Whitelist setzen. Was Mandanten offenbar schon überfordert.

Sprich, meine Erkenntnis in all den Jahren ist: Sicherheit erfordert Aufwand. Und kaum wer ist bereit diesen Aufwand umzusetzen. Lieber das "Ist OK" geben. Ist doch bisher nichts passiert ....

Immerhin in "meiner Kanzlei" gibt es eine rege Nachfrage nicht nur nach Datenschutz gegenüber den Mandanten, sondern generell! Insbesondere auch von der Millenium-Generation. Diese Nachfrage bediene ich gerne und habe eifrige Zuhörer. Das stimmt mich vorsichtig positiv, muß ich gestehen.

QJ

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Microsoft warnt erneut vor Angriffen auf Log4j-Schwachstelle

... tut sich da was im Hintergrund oder war/ist das ein Sturm im Wasserglas ... ?

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Vogtsburger,

nein, das ist kein Sturm im Wasserglas, aber auch nichts Neues: Wer in seinen Systemen die Lücke nicht schließt, hat ein ernstes Problem. Daher ja auch die massiven Warnungen des BSI, das seit dem 16. Dezember die „Alarmstufe Rot“ ausgerufen hat und von einer „extrem kritischen Bedrohungslage“ spricht. Und darauf bezieht sich wohl auch die erneute Warnung von Microsoft.

Schönen Feiertag (und/oder schöne Restwoche)!

DATEV eG | Leiter Unternehmenskommunikation

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

... inzwischen ist es ruhig geworden um das Thema Log4Shell / Log4j

Ich würde aber dennoch gerne wissen, ob noch irgendwelche Leichen oder Tretminen im eigenen 'Keller' liegen.

Es gibt Java-Tools, die zum Suchen von Log4j-Schwachstellen auf den eigenen Rechnern gedacht sind, aber mir stellen sich hier bloß ein paar Anfänger-Fragen, sorry :

- Wie kann man mit Java-Tools nach Java-Schwachstellen suchen, wenn offenbar auf keinem der Rechner Java installiert ist ?

- Kann man von der Log4j-Schwachstelle betroffen sein, obwohl kein Java installiert ist ?

- Gibt es im Datev-OnPremise-Umfeld überhaupt noch Anwendungen, die Java voraussetzen ?

Ich weiß aber, dass diverse externe Anwendungen noch Java verwenden und bei Bedarf eine Java-Runtime-Umgebung mitinstallieren, z.B. "IW-ELAN" und Andere. Muss man dort ebenfalls aktiv werden ?

Vielleicht kann man ja auch mit Windows-Tools oder mit LINUX-CDs entsprechende Log4j-Detect- bzw. -Scan-Tools starten

... alles etwas undurchsichtig, wo man den 17er-Schlüssel ansetzen kann

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@vogtsburger schrieb:

... inzwischen ist es ruhig geworden um das Thema Log4Shell / Log4j

Ich würde aber dennoch gerne wissen, ob noch irgendwelche Leichen oder Tretminen im eigenen 'Keller' liegen.

....

Sie kennen doch das Motto der Nachrichtenmacher: sobald ein Thema ausgeschlachtet ist, zieht die Karawane weiter, egal ob das Thema abgeschlossen ist, oder nicht

Wenn auf ihren Rechnern keine Java-Programme laufen sollten sie aktuell "relativ" sicher sein - oder anders gewendet: mehr geht derzeit nicht ohne selbst den Programmcode vollständig zum Zwecke der Fehlersuche zu dekompilieren.

@vogtsburger schrieb:...

Ich weiß aber, dass diverse externe Anwendungen noch Java verwenden und bei Bedarf eine Java-Runtime-Umgebung mitinstallieren, z.B. "IW-ELAN" und Andere. Muss man dort ebenfalls aktiv werden ?....

Diese Bereiche sind eher die Tretminen bei denen Sie nur dadurch Sicherheit erlangen können, dass sie von der, in der Regel faktisch nicht existenten Möglichkeit, der Nichtnutzung gebrauch machen. Ansonsten sind die Einflussmöglichkeiten gering.

Wann die Schwachstelle endgültig behoben sein wird, hängt auch davon ab, ob dies tatsächlich final gewünscht wird. Ich sage nur mal das Stichwort "Bundestrojaner" und wie die Biester anderer Dienste noch so genannt werden.🤔 Mir wäre nicht bekannt, dass die aktuelle Bundesregierung von grundlegenden Sicherheitskonzept ihrer Vorgängerin abgewichen ist.

Über Wasser zu gehen und Software nach einer Spezifikation zu entwickeln ist einfach – wenn beides eingefroren ist. - Edward V. Berard

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Vielleicht etwas naiv, aber müsste nicht mittlerweile jedes einigermaßen ernstzunehmende Antivirenprogramm mindestens die besagten "Nachladefunktionen" von externen Servern blockieren, wenn dies nicht explizit vom Nutzer für die jeweilige Anwendung erlaubt wird?

Außerdem sollten diese Programme ja auch beim Scan entsprechende Warnungen liefern? Was so ein Tool kann müssten die m.E. jedenfalls auch und eigentlich sogar besser können

Sicher muss das nicht immer der Garant sein, aber genau für sowas sind die da?!

Denke man sollte sich sich jetzt nicht weiter verrückt machen, abwarten und Tee trinken. Notfalls müssen halt die Backups mal gebraucht werden...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo @vogtsburger,

ich hab mich bei unseren Experten nochmal nach dem aktuellen Stand erkundigt.

Im Kontext der DATEV-Programme gibt es derzeit keine bekannten Leichen im Keller. Die Version 2.17.1, die mit dem Hotfix am 20.01.2022 bereitgestellt wurde, ist nach wie vor die aktuellste Version.

Sich komplett „frei“ von Java zu machen, ist nahezu unmöglich. Eine Vielzahl von Programmen nutzt Java-Runtime und bringt diese auch mit. Auch in unserer DATEV-Basiskomponente „Basisdienste Ausgabe“, mit der die Auswertungen in den Anwendungen erzeugt werden, ist eine Java-Runtime im Einsatz.

Grundsätzlich sollte man natürlich bei jeder Software, die man einsetzt, immer auf neue Versionen bzw. Sicherheitslücken achten und diese auch installieren.

Viele Grüße aus Nürnberg

Stefanie Herold

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

... nur mal kurz nachgefragt:

ist das Log4j-Thema in der Hitze des Gefechts ... ähm ... in der Hitzewelle des Sommers 'eingetrocknet' oder hat man doch noch irgend etwas (Negatives oder Positives) davon gehört ?

Bei mir steckt das Thema inzwischen auch in einem der 'hinteren Stübchen' des Gedächtnisses, aber ich wurde zuuufällig wieder daran erinnert als ich mit den diversen Tools zur Verwaltung der Brother-Scanner in der Kanzlei zu tun hatte

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Gehört habe ich zu diesem Thema nichts mehr wirklich neues.

Meine Vermutung lautet: die zuverlässigen Softwarehersteller haben die Schwachstelle beseitigt und bei den unzuverlässigen steht das Scheunentor noch offen.

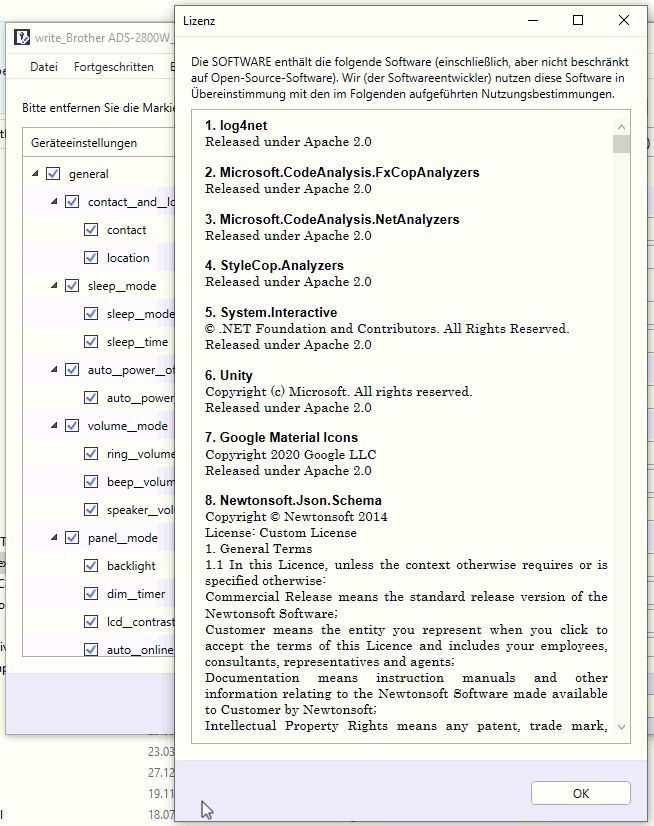

Wenn Sie sich die Startseite von Apache ansehen, scheint das log4net eine andere Software zu sein.

Über Wasser zu gehen und Software nach einer Spezifikation zu entwickeln ist einfach – wenn beides eingefroren ist. - Edward V. Berard

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@agmü schrieb:

[...] Wenn Sie sich die Startseite von Apache ansehen, scheint das log4net eine andere Software zu sein [...]

ich kenne mich in den Details nicht aus und dachte erst, log4j und log4net hätten nichts miteinander zu tun, aber ich hatte auch Fundstellen, bei denen beide Begriffe 'in einen Topf geschmissen' wurden

auf der genannten Website von Apache steht Folgendes

Apache Log4Net

A port of the original Apache log4j framework to the Microsoft .NET runtime

... wie gesagt: ich kenne die Details nicht, vielleicht zum Glück 😄

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Community,

aus der DATEV gibt es aktuell zu diesem Thema auch keine Neuigkeiten oder Veränderungen zu melden. Wir haben weiterhin einen sehr konzentrierten und aufmerksamen Blick auf die aktuelle Lage zum Thema "Verwundbarkeiten in OS-Komponenten".

Was wir natürlich nicht hoffen, wovor sich aber niemand zu 100% schützen kann, sollte sich eine ähnliche Situation wie zum Jahreswechsel 2021 auf 2022 abzeichnen, werden wir hier wieder in der DATEV-Community schnell und transparent informieren.

Viele Grüße Nürnberg

Thomas Müller

- « Vorherige

- Nächste »