- DATEV-Community

- :

- Hardware, Software und Installation

- :

- Technisches zu Software

- :

- Phishing-Attacke mit gefälschter DATEV E-Mail Adre...

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Phishing-Attacke mit gefälschter DATEV E-Mail Adresse

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Danke @Thomas_Müller! DATEVnet schützt sicher auch davor 😏!

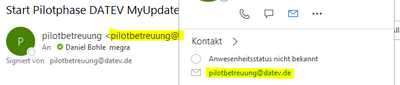

Nur an den 2 Merkmalen kann man's erkennen? Das heißt, die E-Mail Signatur, wie sie im Footer steht, ist auch vorhanden und korrekt? Das würde ja heißen, wenn man dem Text glaubt, dass wir nicht mehr sicher sein können, dass die E-Mail von DATEV gesendet wurde, oder?

Diese E-Mail wurde mit einem Zertifikat der DATEV eG signiert. Damit können Se sicher sein, dass die Nachricht so von uns gesendet wurde.

Really? 🤔

Und die SMTP Adresse ist auch nach dem "Nachschauen" noch jene von DATEV? Nur als Beispiel.

Leider ist der Screenshot nicht hochauflösend. Sobald man ein bisschen heranzoomt, wird's pixelig 😣.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Wichtiger Hinweis, aber so auffällig, wie Sie dies Darstellen ist das halt nicht.

Unterstreicht aber, dass man bei Links in E-Mails (die ja auch durch die Datev durchaus verschickt werden) immer auf die Zieldomain achten muss.

Leider ist dies in meinen Augen schon ein etwas gehobenerer Anspruch. Nicht jeder liest so eine Mails in allen Details.....

Es sollten hier nur signierte Mails von der Datev geschickt werden...

Sollte bei der Absenderdomain nicht auch ein SPF-Record wirken?

Viele Grüße

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Das mit der Signatur steht nur so da - oder?

Wurde die Mail in Datevnet empfangen und falls ja, wie kann man unter der Domain erfolgreich senden von einem ggf. anderen Server oder hat jemand unberechtigt Zugriff auf den Datev-Server oder, oder, oder ....???

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo @metalposaunist ,

DATEVnet kann davor schützen. Richtig.

@metalposaunist schrieb: Nur an den 2 Merkmalen kann man's erkennen? Das heißt, die E-Mail Signatur, wie sie im Footer steht, ist auch vorhanden und korrekt?

Also Menschen die in Bezug auf E-Mail Phishing Experten-Wissen haben, können solche Mails auch noch an anderen Kriterien enttarnen. Dir sind da sicher auch noch andere Parameter eingefallen.

Das Grundproblem bei diesen Phishing-Attacken liegt ja im SMTP-Protokoll. Es gibt keine Authentifizierungsmöglichkeit.

Leider ist der Screenshot nicht hochauflösend. Sobald man ein bisschen heranzoomt, wird's pixelig

Sorry 🙈 - ich habe leider nur diese Auflösung erhalten. Mal sehen ob ich noch eine andere auftreiben kann. Ich denke aber, dass der Absender des Screenshots die Mail vorbildlich gelöscht hat, ohne die Links anzuklicken 😎

Und die SMTP Adresse ist auch nach dem "Nachschauen" noch jene von DATEV? Nur als Beispiel.

Ich habe leider nur den Screenshot, und den Hinweis auf weitere Mails erhalten. Eine originale Mail liegt mir leider nicht vor.

Ich wäre auch sehr gern in die Analyse zum Urheber gegangen - geht aber leider in dem Fall nicht.

VG aus Nürnberg

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo @Nutzer_8888 ,

richtig - die Informationen zur Signatur sind nur als Fake-Text eingefügt worden. Mehr steckt da nicht dahinter.

Blöde nur, dass vielen Nutzern das nicht auffällt. Daher muss man zu dem Phishing-Thema immer wieder informieren und den Nutzern die potentielle Angst nehmen, dass sie zu viel oder etwas falsches melden könnten.

Lieber einmal zu viel an der Stelle über auffälliges Verhalten informieren als zu wenig.

VG aus Nürnberg

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Leider ist es wohl nur eine Frage der Zeit, bis jemand unachtsam oder auch nur durch einen "Zufallsklick" der Maus auf sowas reinfällt.

Deshalb sind solche Hinweise sehr wichtig und auch gut, um uns Nutzer zu schulen und zu sensibilisieren... (Besser man lernt aus der Erfahrung der "Anderen"...) 😉

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Thomas_Müller schrieb:

Ich wäre auch sehr gern in die Analyse zum Urheber gegangen - geht aber leider in dem Fall nicht.

Muss man wieder von DATEV lesen: geht nicht 😣 . Warum nicht?

Dann warten wir mal ab und gehen der E-Mail mal genauer auf den Grund 🤓. Wobei: Habe eingestellt bzw. stelle immer ein: E-Mail nur im Fehlerfalle. Dann bekomme ich solch eine E-Mail ja gar nicht mehr 😅.

@Nutzer_8888 schrieb:

Leider ist es wohl nur eine Frage der Zeit, bis jemand unachtsam oder auch nur durch einen "Zufallsklick" der Maus auf sowas reinfällt.

Aber größer kann der Lerneffekt jetzt wohl nicht sein, oder 😉? Viel besser kann man ja kaum darstellen: Sei achtsam & skeptisch zu jeder Zeit, vollkommen egal, wer Dir angeblich per E-Mail schreibt. Ob's DATEV oder der Papst persönlich ist - no matter.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@metalposaunist schrieb: Muss man wieder von DATEV lesen: geht nicht

. Warum nicht?

Wenn die betroffene Person die Mail endgültig gelöscht hat, bevor die Information an uns weitergereicht wurde, die Infrastruktur nicht der DATEV gehört - was wäre denn Dein Vorschlag?

Hat nichts mit Unfähigkeit oder Widerwillen zu tun, ist dem Verhalten des Users geschuldet, das nicht falsch war!

Wir bekommen schon noch die Gelegenheit der Analyse und wie geschrieben, ich schaue sehr gerne ob ich zu einem anderen Beispiel noch einen besser aufgelösten Screenshot erhalten.

VG

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Thomas_Müller schrieb:

was wäre denn Dein Vorschlag?

E-Mail Archivierung? 😜 Sind wir doch alle irgendwie zu verpflichtet, oder? Richtet man am besten so ein, dass automatisch jede eingehende E-Mail archiviert wird, bevor die Person sie löschen kann, oder? Interessiert Microsoft beim Exchange online beim Speicherplatz nicht die Bohne 😎.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Thomas_Müller schrieb:

Das Grundproblem bei diesen Phishing-Attacken liegt ja im SMTP-Protokoll. Es gibt keine Authentifizierungsmöglichkeit.

Da kann man ja mehr oder weniger gut mit SPF - wie es die DATEV im Upload Mail Fall macht - "gegensteuern". Ansonsten hilft DKIM - hier liegt mir jetzt keine Mail vor, um zu sehen, ob diese DKIM signiert ist / sein sollte. Ein DMARC Record ist ja vorhanden.

Jetzt könnte man fragen, warum ist im SPF "~all" anstatt "-all" bzw. wieso schlägt DMARC ein "quarantine" anstatt eines "reject" vor? Die bessere Frage wäre aber, warum nimmt man die Mail an? Da wurde doch sicherlich gegen SPF verstoßen und eine DKIM Signatur lag vermutlich auch nicht vor. (Traurigerweise kenne ich vermutlich die mögliche/n Antwort/n, aber dann soll sich auch keiner wundern. ;-))

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

E-Mail Archivierung? Sind wir doch alle irgendwie zu verpflichtet, oder?

Hallo Daniel,

eine gesetzliche Verpflichtung alle Mails zu archivieren gibt es nicht.

Beste Grüße

Christian Wielgoß

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@metalposaunist schrieb:@Thomas_Müller schrieb:

Ich wäre auch sehr gern in die Analyse zum Urheber gegangen - geht aber leider in dem Fall nicht.

Muss man wieder von DATEV lesen: geht nicht 😣 . Warum nicht?

Urheber dürfte hier doch der Spam-Versender sein. Und der wird nicht schreien "hier bin ich". Und Datev wird die dafür notwendige BlackOps-Abteilung fehlen --- hoffe ich zumindest...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@cwes schrieb:

Urheber dürfte hier doch der Spam-Versender sein.

Ich hab' den Eingangspost von @Thomas_Müller aber nicht so verstanden, dass der Screenshot eine Mail darstellt, die DATEV selbst nicht vorliegt. Ich bin davon ausgegangen, wenn DATEV solche Screenshots veröffentlicht, dass diese auch von DATEV stammen bzw. DATEV diese Mail in dem Fall vorliegt.

Dann schreibt man doch klar dran, dass der Screenshot von einem Genossen eingesandt wurde und DATEV selbst bisher keine solch E-Mail erreicht hat. Dann hätte man sich auch die geringe Auflösung leichter selbst erklären können. Man hätte in die Beschreibung des Bildes den Urheber ja nennen können.

Vielleicht ist das aber auch wieder so (m)eine Macke als Hobbyfotograf, Copyright und anderen Dingen, die man beachten muss.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Die Mailannahme fand ja bei einem Nutzer statt, also nicht DATEV. Der hat im Rahmen seiner Möglichkeiten ja eigentlich alles richtig gemacht, für die Aufklärung des Falles aber alles falsch. Nur, wie kann ein Laie wissen, was in einer solchen Sache zu tun ist?

Er hat gewarnt und das mit einem Screenshot. Insoweit gut gemacht.

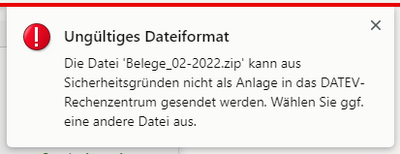

Wie hätte ein, relativ, unbedarfter User denn eine solche Mail weitergeben können? Weiterleiten an DATEV wäre vermutlich von den Systemen der DATEV unterbunden worden. ZIP Container und per SK an DATEV? Der Empfänger war kein Berater, also auch keine Option.

Es gibt viele Fragen die auch @Thomas_Müller nicht beantworten kann, er hat uns sensibilisiert und das ist auch gut so, Danke.

Man kann den Mailserver auch mit vielen Dingen härten, nur häufig kommen dann keine Mails mehr an. Das erlebt jeder, der einen eigenen Mailserver am Netz betreibt. Selbst die ganz Großen im Geschäft versuchen ja immer wieder einmal etwas durchzusetzen, klappt aber nicht immer weil selbst die die Einstellungen im Empfang vermurksen. Nach einiger Zeit bekommt dann den 500 irgendwas nicht mehr. In Senderichtung schaffen die es aber auch häufig nicht die eigenen Regeln einzuhalten.

Gegen Spoofing hilft aber auch Vieles aus der Trickkiste nicht, solche Mails rutschen auch den besten Scannern schon mal durch.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@einmalnoch schrieb:

Die Mailannahme fand ja bei einem Nutzer statt, also nicht DATEV.

Der Nutzer nutzt ja auch irgendwo einen Mailserver (und eine Mailsecurity) und dort ist die Frage, wieso bei meinen Vermutungen - sofern Sie zutreffen - dieser Mailserver die Mail annimmt. Der User _sollte_ sowas halt nicht bekommen.

Ansonsten könnte die DATEV halt mit dem SPF Record und dem DMARC Record andere "Empfehlungen" geben, was mit einer solchen Mail auf der Empfängerseite passieren soll. Letztlich muss der Empfänger aber auch auf SPF / DKIM / DMARC prüfen und dann eine Entscheidung treffen, was dann der Mail passieren soll.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@einmalnoch schrieb:

ZIP Container und per SK an DATEV?

Du bist ja lustig 😜. An einen SK kann man nicht mal eine MSG Outlook Nachricht hängen 😅. ZIP? Unterstützt DATEV hier nicht.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Da ich so etwas befürchtet habe, wurde das ja als Frage formuliert.

Das Du das gleich mal ausprobieren musstest... 😅

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@einmalnoch schrieb:

Gegen Spoofing hilft aber auch Vieles aus der Trickkiste nicht, solche Mails rutschen auch den besten Scannern schon mal durch.

Hier hilft halt auch ein lieber Ablehnen wie Annehmen. Leider gibt es immer noch viel zu viele Menschen, die der Meinung sind, dass jeden Moment der riesengroße Auftrag per Mail eintrudelt. Und da es jederzeit so sein kann, wird auch lieber bei "verdächtigen" Mails geklickt. 😉

Zusätzlich wird es - wie beim Thema Security allgemein - immer unangenehmer und komplexer desto "sicherer" es wird. Das wären ein paar Stichworte in die Richtung: SPF, DKIM / DMARC, DANE (ggfs. auch "nur" MTA-STS).

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Das können wir gerne auf unserem Niveau diskutieren, dem Unternehmen welches man gerade die Verknüpfung des Mailaccounts beim Provider mit Outlook hinbekommt werden wir hier nicht helfen können.

Bei solchen Aktionen hilft nur informieren, informieren und nochmals informieren.

Btw. ich habe gerade eine schlecht gemachte Mail eines Kreditinstituts gelöscht, so schlecht war die gemacht. Das Problem dabei war, das die echt war...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@einmalnoch schrieb:

Das Du das gleich mal ausprobieren musstest... 😅

Ja sicher! Setze ungern Behauptungen in die Welt. Alles, was man selber testen kann, erst tun und dann DATEV anmeckern 😜. Man schießt sich ja nur ungern ein Eigentor ⚽.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Der Sicherheitsgedanke geht ja vor. Aber wie kann denn in so einem Fall etwas zur Analyse geschickt werden? Wenn die Dinger nicht in Massen im Filter von DATEVnet hängenbleiben können die Systeme auch nichts lernen.

Die Mail weiterleiten und dann als Spammer geblockt zu werden kann nicht die Lösung sein.

@Thomas_Müller: Gibt es einen Standardwert für so etwas? Ein ja oder nein reicht aus.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

... habe den Thread nicht in epischer Länge und Breite verfolgt, aber aus meiner Erfahrung reicht eine Weiterleitung an spam@datev.de

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Moin zusammen,

ich kann bestätigen, dass solche Mails im Umlauf sind. Meine bessere Hälfte (StBin) hat auf ihrem privaten web.de-Account heute morgen eine solche SPAM-Mail erhalten.

Ich kann ja mal nachhaken, ob die Mail im Papierkorb liegt und dann ggf. ScreenShots anfertigen, wenn gewünscht.

Ansonsten kann ich die allgemeinen Thesen als Techniker bestätigen:

1. Die Klartext-Adresse als vermeintlicher Absender kann problemlos gefälscht werden. Dann ist aber auch keine gültige elektronische Signatur der DATEV vorhanden (S/MIME-Signatur = "Pferdesportanhänger")

2. Die Textsignatur in der Mail ist ja wohl kein Hinweis auf Echtheit... Da kann der Spammer Copy&Paste bemühen.

3. Links sind immer, egal von welchem Absender kritisch zu betrachten. Im Zweifel den vermeintlichen Absender kontaktieren. In Fall meiner Frau war es recht einfach, da Sie angeblich der Absender war... was ein Depp (der Spammer).

4. DATEVnet kann hier ggf. unterstützen, je nach Qualität der SPAM-Mail aber auch nicht.

5. Archivierungspflicht gibt es nicht. Es gibt eine Aufbewahrungspflicht für steuerrelevante Unterlagen. Und auch dieser Begriff ist in der letzten Fassung der GoBD anders gefasst worden. Wenn ich richtig liege bezieht es sich nun auf buchungsrelevante Unterlagen.

D.h. SPAM-Mails können und dürfen gelöscht werden. Auch aus den Archiven oder diese werden erst gar nicht archiviert.

Beste Grüße

Christian Ockenfels

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Community,

anbei noch ein neuer Status aus der DATEV. Die Kolleginnen und Kollegen aus der E-Mail-Technik haben mich darüber informiert, dass im Bereich SPF und DMARC, gestern Abend und heute Morgen, noch einmal Härtungsmaßnahmen ergriffen wurden. Damit ist es nun für alle Nutzer der DATEV-Mails noch besser möglich auf Phishing-Attacken zu reagieren - Vertraulich von Nicht-Vertraulich zu unterscheiden. Wird also DMARC und SPF eingesetzt, kann genau festgestellt werden, ob die Mail wirklich von der DATEV kommt oder nicht.

Viele Grüße hier aus Nürnberg,

Thomas Müller

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@Thomas_Müller schrieb: im Bereich SPF und DMARC, gestern Abend und heute Morgen, noch einmal Härtungsmaßnahmen ergriffen wurden.

Das heißt jetzt was? Wurde nun ein SPF record gesetzt (das wäre dann schon ein grober Schnitzer in der Ursprungskonfiguration), DKIM aktiviert und / oder DMARC-Einstellungen ergänzt?

Wird denn von den Datev-Mailservern (wir sind SmartIT mit ExchangeModul) beim Empfang SPF, DKIM und DMARC schon immer ausgewertet?

Schutz vor Missbrauch der eigenen Mailadresse im DatevUmfeld:

Wie verhält sich das beim Senden eigener Mails (umgeleitete Mail-Domain "MX-Record") über die Datev-Server? Meines Wissens nach gibt es da nur den SPF-Record?! Gibt es Möglichkeiten auch DKIM und DMARC in solchen Fällen bei gesendeten Mails zu nutzen??

Bitte ggf. an die für diese Konstellationen zuständigen Kollegen der E-Mail-Technik weiterleiten.

Viele Grüße

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

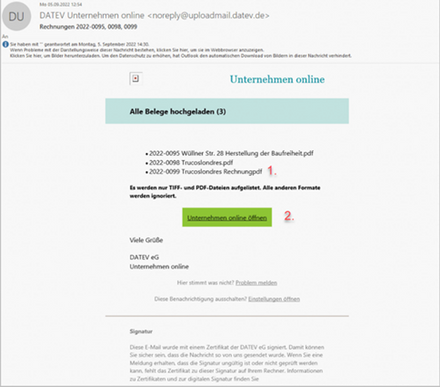

Also wirklich. Wozu signiert DATEV seine Mails, wenn nicht einmal DATEV-Mitarbeiter auf diese Signaturen hinweisen? Eine echte DATEV-Mail sieht - in meinem geliebten Thunderbird - so aus:

Wobei die S/MIME-Signatur das wirkliche Sicherheitsmerkmal ist. Der Mailclient entscheidet, wie er diese anzeigt. Das kann ein Symbol sein oder wie hier ein Button, hinter dem sich das Fenster "Nachrichten-Sicherheit" öffnet. Jedenfalls ist es nicht ein Fließtext in der angeblich signierten Mail.

Hier kommt eine gültige DKIM-Signatur dazu, erkennbar an der grünen Hinterlegung der Absenderadresse. Sie zeigt, daß die Mail wirklich vom angegebenen Server stammt. Hier ist auch schon eine rote Hinterlegung aufgetaucht, wenn bei DATEV auf dem Server etwas schiefläuft...

Aber mitdenken ist eben Pflicht. Wir würden auch nicht auf ein bedrucktes Blatt Kopierpapier herausgeben, auf dem steht: "Ich bin ein 100-Euro-Schein".

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Im Outlook werden die S/MIME-Signaturen natürlich auch angezeigt, es ist aber nicht ersichtlich, ob SPF, DKIM, DMARC o.ä. geprüft und wie diese Prüfungen ausgegangen sind.

In vielen anderen Clients kann man diese Merkmale alle oder zum Teil bei einer empfangenen Mail einsehen.

Mich interessiert brennend, wie die Datev-Server diesbezüglich konfiguriert sind (besonders bei Datev-Net oder ExchangeModul).

Viele Grüße

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Und bei Outlook im Web kommt als Standard: Kann S/MIME hier nicht prüfen. Installiere doch erstmal das AddOn im Microsoft Edge dazu. Okay?

Und nachher gibt's das nicht für FireFox 😱😂.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Müller,

informiert die Datev die DUO Anwender entsprechend? Ich bin der Meinung, dass eine Info von mir an meine DUO Mandanten mit einem Hinweis auf Ihren Beitrag und den Banner eher das Vertrauen in die Datev mindert, als wenn die Datev proaktiv auf die DUO Anwender zugeht.

Schöne Grüße

Heike Wolf