- DATEV-Community

- :

- Hardware, Software und Installation

- :

- Installation DATEV-Programme

- :

- Re: Neuen Admin PC installieren nach Virenbefall

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Neuen Admin PC installieren nach Virenbefall

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Guten Abend,

nach einem Virenbefall ist der Admin Rechner ausser Gefecht gesetzt und soll nicht mehr mit dem Netz verbunden werden.

Am Admin Rechner waren die meisten Datev Programme und der persönliche MIdentity des Kanzleiinhabers installiert.

Der Plan wäre jetzt, den vorhandenen Kommserver PC zunächst zum Admin PC zu machen und dort die netzweite Aktualisierung auf DVD 12.1 + Servicepacks durchzuführen. Danach würde ich einen neuen Admin PC mit der neuen DVD 12.1 aufsetzen und die restlichen Programme installieren und den Arbeitsplatz aktualisieren. In dem Zusammenhang würde ich auch wieder das MIdentity dort einrichten.

Spricht aus eurer Sicht etwas gegen diese Vorgehensweise?

Vielen Dank und einen schönen Abend!

Carsten

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Lehmann,

hier nur ein paar Hinweise, wie ich selbst an Ihrer Stelle vorgehen würde:

- "Virenbefall" ist ein sehr weites Feld.

Wichtig ist zu klären, ob das Schadprogramm identifiziert wurde und jetzt in Quarantäne steckt und jetzt unschädlich ist oder ob es 'aktiv' geworden ist.

Wenn das Schadprogramm 'bekannt' ist, sollte man recherchieren, welche Funktionen es ausführt bzw. welchen Schaden es anrichten kann. - klären, ob nur ein Rechner betroffen ist oder evtl. sogar das gesamte Netzwerk

- am besten mehrere gute Virenscanner einsetzen (z.B. Malwarebytes und andere). Zusätzliche Virenscanner finden evtl. zusätzliche Schadprogramme. Manche Virenscanner können nur erkennen aber nicht reparieren. .... usw ...

- bezüglich Datev: in einem Client-Server-Netzwerk kann man jeden PC zum Admin-PC machen. Man wechselt im Installationsassistenten einfach zu einer anderen Arbeitsstation.

Viele Grüße

Michael Vogtsburger

P.S:

Wenn es für "Virenbefall" ein Patentrezept gäbe, wären die Schadprogramme wahrscheinlich längst ausgerottet

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Dagegen spricht, daß doch schnell das Backup des betroffenen PC rückgesichert werden kann, was in 30 Minuten erledigt ist. DVDs nachziehen, fertig.

kein Backup vorhanden???

-> Neu aufsetzen mit Formatieren...

Aber... Wie mein Vorredner schrieb:

- was für en Virus?

- Wie entdeckt? (kein Echtzeitschutz an?)

- Wenn ViWas nur eine verseuchte Email in Quarantäne schickte, dann ist doch alles OK.

… oder hat ein "Verschlüsseler" den PC komplett geschrottet?

- Auf einem DATEV- PC mit DATEVNET kann es lt. Definition keinen Virus geben oder... ???

Vielen Dank für eine Antwort, da dieses anderen Kanzleien helfen kann, Vorkehrungen zu treffen.

Auch wenn der Fehler fahrlässig und "suoperpeinlich" war...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Guten Morgen,

Backup des PCs ist nicht vorhanden, er wird durch einen neu aufgesetzten PC ersetzt.

Zur Infektion: Der Rechner wurde mit dem Trickbot Trojaner in Folge des Klickens auf ein Bild in einer "Telekom Rechnungs" Mail am 17.01. infiziert. Es wurden Bankdaten geklaut und das Mailpostfach übernommen - Dank mitdenkender Bank und EMail Provider gab es hier keine Schäden. Sämtliche Passwörter wurden geändert

Erst am 21.01. bemerkte ViWas den Trojaner und löschte ihn vermutlich. Direkt danach durchgeführte Analysen mit Malwarebytes und der Kaspersky Rescue CD brachten kein Ergebnis -> der Rechner soll trotzdem neu aufgesetzt werden.

Im Netz ist soweit kein ungewöhnliches Verhalten zu sehen.

Ich möchte darauf hinweisen, daß sowohl Patchlevel als auch Virensignaturen auf Stand waren und sind...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Passt zu den Meldungen die aktuell im Netz kursieren (siehe angehängte Links weiter unten).

Wenn Sie sich mit dem Trickbot infiziert haben zeigt das allerdings das Ihre Makroeinstellungen entweder fehlerhaft waren ("Alle Makros ohne Benachrichtigung deaktivieren" nicht aktiv) bzw. die Makros direkt im Dokument aktiviert wurden (... mit Benachrichtigung...).

Zuzüglich dazu kommt die Tatsache, dass Trickbot meist von Emotet per Sideload nachgeladen wird, Trickbot also selten alleine kommt und nur den "Anhang" von Emotet darstellt.

Zitat heise:

"Emotet ist äußerst gefährlich und perfide, weil er vielseitig einsetzbar ist. Zum Beispiel holt er nach einer Infektion beispielsweise den Banking-Trojaner Trickbot auf Computer. Außerdem kopiert er Passwörter aus Browsern und Mail-Clients, kann sich wurmartig in Netzwerken verbreiten und effektiv vor Schutzsoftware verstecken. Darüber hinaus soll sich die weiterentwickelte aktuelle Version noch effektiver durch Spamfilter mogeln."

Siehe dazu auch hier:

Aktuelle Trojaner-Welle: Emotet lauert in gefälschten Rechnungsmails | heise online

und

Dynamit-Phishing mit Emotet: So schützen Sie sich vor der Trojaner-Welle | heise Security

Was die Sache mit den Makros betrifft vielleicht ein Tipp für die Zukunft: Einfach alle Makros ohne Benachrichtigung im Trust Center oder über eine Gruppenrichtlinie deaktivieren.

Dort können dann auch vertrauenswürdige Speicherorte angelegt / verwaltet werden. Sollten also z.B. vertrauenswürdige (geprüfte) Exceldokumente Makros benötigen, kann man sie an diesen Orten ablegen und normal bearbeiten (ohne Funktionseinschränkungen).

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Ich gehe davon aus, dass unter der DATEV-Umgebung viele Mandantendaten gespeichert sind. Diese Daten unterliegen aus mehrfachen Gründen einem besonderen Schutz.

Als Ergebnis dieser Erkenntnis sollte der Kanzleiinhaber bei allen Entscheidungen das System wieder in Betrieb zu nehmen unbedingt auf Vollprofis zurückgreifen, in Abstimmung und mit Empfehlung der DATEV.

Ohne jemanden zu nahe treten zu wollen. Sich an dieser Stelle Rat zu holen, ist aus meiner Sicht schon der erste falsche Schritt.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@auch wieder dabei

Ich gebe Ihnen Recht, aber NACH einer Infektion ist VOR einer Infektion.

Im täglichen Büroalltag lauern die 'Pfützen' und 'Schlaglöcher' auf Schritt und Tritt.

Jeder Tipp zur Vermeidung von Risiken und Nebenwirkungen und vor allem die Sensibilisierung der Mitarbeiter ist hilfreich.

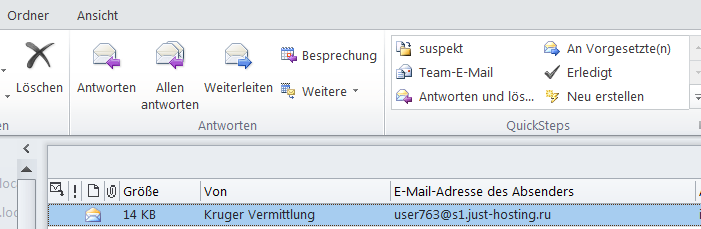

Bei uns habe ich in jedem Outlook eine tabellarische Ansicht für den Posteingang eingestellt, mit einer zusätzlichen Spalte "E-Mail-Adresse des Absenders". Dieses Feld wird nicht standardmäßig in Outlook dargestellt, ist aber eine zusätzliche visuelle Hilfe zur Erkennung von suspekten E-Mail-Adressen.

Leider muss man ein paar Klimmzüge machen, um das Feld hinzufügen zu können

VG

Michael Vogtsburger

... als Datev-Anwender bleibt man fit, wg. der täglichen Klimmzüge, Saltos, Hindernisläufe, Wiederholungen, Workouts ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... bei Apple-Software interagiert man mit Gesten, bei Datev wie gestern und vorgestern ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... água mole em pedra dura, tanto bate até que fura ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... mein Motto: "hast Du ASCII in den Taschen, hast Du immer was zu naschen" ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... ich hatte viel weniger IT-Probleme, als es noch keine PCs, kein "WINDOWS" und kein "DATEV" gab ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Wenn sie einen ssıǝɥɔs Prozess digitalisieren, dann haben sie einen ssıǝɥɔs digitalen Prozess" (Thorsten Dirks) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

" ... inkognito ergo sum ... " ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"feine Pfote, derbe Patsche, fiddelt auf der selben Bratsche" (Heinrich Heine, 1797–1856) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... hinter so manchem Datev-Programm-(Fehl-)Verhalten steckt eine Logik. Sie versteckt sich bloß sehr gut ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... wir Windows-Anwender können alle bis 11 zählen: 1.0/2.0/3.0/95/98/ME/2000/XP/Vista/7/8/10/11 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "neue Kästchen braucht das Land !" (frei nach einem Songtext) ... (wg. mehrerer Dezimal-Limits in der Datev-Software) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... meine persönliche GuV (bzgl. Datev-Nutzung): deutliche Steigerungen bei Frustgewinn und Lustverlust ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... immer auf der Suche nach dem Sinn des Lesens ... und Schreibens ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "du sollst nicht begehren deines Nächsten Fremdsoftware"(10. Gebot der DATEV) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "allwissend bin ich (wirklich) nicht, doch viel ist mir (dennoch) bewusst"(frei nach Goethes Faust) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Die Botschaft(er/en) der Datev hör' ich wohl, allein mir fehlt der Glaube"(frei nach J.W.v.Goethe) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Vorschläge für einen neuen Datev-Slogan: "man lernt nie aus" ODER "man lernt nie aus Fehlern" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "außen hui ... innen pfui ... die GUI ??" ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... den Begriff "Verböserung" gibt es nur im Steuerrecht, den 'Tatbestand' der "Verböserung" gibt es aber auch in der IT ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"And so, my fellow Genossen: ask not what your DATEV can do for you — ask what you can do for your DATEV" (frei nach JFK) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

Warnhinweis für Allergiker: Spoiler in meinem Beitrag können Spuren von Ironie, Witz oder Unwitz enthalten 😉 ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

"Über sieben Krücken musst Du geh'n, sieben dunkle Jahre übersteh'n ... " (frei nach einem Songtext) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... ja sind wir denn hier bei den WaitWatchern ? .. warten und dem Gras beim Wachsen zusehen ? ..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(..♬.. das bisschen Datev macht sich von allein ..♫.. das bisschen Datev kann so schlimm nicht sein ..♬..) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... Datev-Software muss einmalig sein, wird also evtl. nur einmalig getestet ☺...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... das Motto "gut zitiert ist mindestens halb geschrieben" wird hier und anderswo geliebt ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... neuer Urlaubs-Trend: Schiffsreise mit Barkasse nach LuG.ANO ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

(... nein, ich bin nicht im KUG-LuGs-Klan ...) ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... "Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

"Wer bin ich und wenn ja, wie viele (... Gruppen in der BRV) ? " ...☂...

Viele Grüße, M. Vogtsburger

... "alles so schön bunt hier !" ... auf dem richtigen Gerät ... ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

... Motto: "Immer positiv denken und negativ bleiben !" ... bei jedem Wetter ☀ ☁ ☂ ☃ ☄ ....(betr. CORONA)

Viele Grüße, M. Vogtsburger

... kein Mitglied des KUG-LuGs-KLANs, sondern eher von REWE & Co ... Bits & Bikes bei jedem Wetter ☀ ☁ ☂ ☃ ☄

... auf der Suche nach dem Sinn des Lesens, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Hinweis: dieser Beitrag kann Spuren von Ironie enthalten, bei jedem Wetter ☀ ☁ ☂ ☃ ☄

Viele Grüße, M. Vogtsburger

☀ ☁ ☂ ☃ ☄ ... alle Wetter, die Frisur hält, trotz Corona !

"Ein Teil dieser Antworten würde die Bevölkerung verunsichern"

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Bevor die Vorverurteilungen anfangen:

Die Administratorenkennwörter sind starke Kennwörter, die Viwas Definitionen waren und sind aktuell und alle Clients und der Server sind auf dem aktuellen Stand.

Diese Fehler wurden gemacht: Der betreffende User ist lokaler Admin auf dem befallenen PC - Grund ist hier eine alte Software

Es wurde in der Mail auf ein Bild geklickt, die Word Datei wurde NICHT geöffnet!

Ich denke mal, dieses Szenario kann in jeder Kanzlei auftauchen, grade in der Größenordnung 1 - 4 Mitarbeiter.

Fragwürdig finde ich da eher, wie sich unter den Augen von Viwas eine .exe Datei auf dem System und in den geplanten Tasks einrichten kann.