- DATEV-Community

- :

- Hardware, Software und Installation

- :

- Technisches zu Software

- :

- Das BSI warnt aktuell (Stand 05.03.2021) wieder vo...

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Das BSI warnt aktuell (Stand 05.03.2021) wieder vor einer kritischen Sicherheitslücke in Microsoft E

- « Vorherige

- Nächste »

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@agmü schrieb:

Ändert aber auch nichts daran, dass Exchange online genauso vulnerabel ist, wie Exchange on premise.

Nö, dass auch die 2FA Apps nicht unfehlbar sind; geschenkt. Bei golem.de gab's auch andere "Fallstricke" mit 2FA Apps. Es kommen dann z.B. so viele Anfragen auf eine Freigabe aufs Smartphone per Push Notification, dass der Endnutzer am Ende dann einfach freigibt, um Ruhe zu haben, weil er genervt ist.

Ja, aber wer auch mit dem Klammersack geweckt wird 🙄 ... sorry, irgendwo kann man den gesunden Menschenverstand technisch nicht ersetzen. Das ist wie mit Antiviren Programmen. Einmal scharf nachdenken kann kein Programm ersetzen.

Und wenn Exchange online vulnerabel ist, muss ich da keine Arbeit in eigene Firewall und Patches und Co. stecken. Und wirklich sicher sein, ob das eigene Wissen und Handeln ausreicht, kann man auch nie gehen. Da verlasse ich mich auf die Experten von Apple, Microsoft und Co.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Als Fazit zum Wochenende😎:

Jede noch so technisch ausgefeilte Sicherheitsfunktion kann durch den Anwender unterlaufen werden, oder: Auch nach 30 Jahren IT bleibt das größte Sicherheitsrisiko der Anwender.😞

wir leben in spannenden Zeiten

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@metalposaunist schrieb:Achtung ⚠️ Da könnte was kommen: Exchange Server werden über 0-day Exploit angegriffen

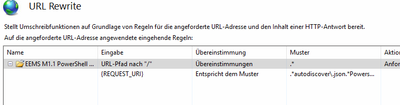

Nur zur Info: Ich sehe gerade in freier Wildbahn EX Installation die tatsächlich von Microsoft über EEMS mit Sofortmaßnahmen ausgestattet werden.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Das Thema ist noch nicht durch:

https://www.heise.de/news/Exchange-Server-Zero-Day-Bisheriger-Workaround-unzureichend-7283072.html

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

https://www.heise.de/news/Exchange-0-Day-Microsoft-korrigiert-Workaround-7284241.html

Microsoft hat dann nun auch mal reagiert. Das Aktualisieren via EEMS ist bei uns aber noch nicht angekommen. 🤔

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Ick bün all dor

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Oder es liegt daran, dass wir bereits den (neuen) korrekten Eintrag manuell gesetzt hatten, aber ich glaube nicht, dass Microsoft sowas wirklich vorher abfragt, sondern knallhart via EEMS die Regel dort reinschreibt. 🤔

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

@pascal_duennebacke schrieb:Oder es liegt daran, dass wir bereits den (neuen) korrekten Eintrag manuell gesetzt hatten, aber ich glaube nicht, dass Microsoft sowas wirklich vorher abfragt, sondern knallhart via EEMS die Regel dort reinschreibt. 🤔

lt. MS soll man sogar evtl. doppelte/alte Regeln löschen

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hier kommt die nächste Lücke, die uns mit DATEV betrifft: Deutsche Sicherheitsfirma DCSO findet Maggie-Backdoor in MS SQL-Servern

Frage: Ist das von DATEV gesetzte SQL Server Passwort auf allen DATEV Instanzen gleich oder wird pro Installation ein eigener Benutzer mit eigenem Kennwort erstellt? Könnte damit auch nichts zu tun haben - da bin ich SQL Laie.

www.metalposaunist.de

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Und Microsoft muss nochmals nachbessern:

https://www.heise.de/news/Exchange-Zero-Day-Luecke-Nochmals-nachgebesserter-Workaround-7304522.html

- « Vorherige

- Nächste »