- DATEV-Community

- :

- Hardware, Software und Installation

- :

- Technisches zu Software

- :

- Re: Makro-Einstellungen in Bezug auf Locky

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Makro-Einstellungen in Bezug auf Locky

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Heise berichtet über Locky, der sich u.a. über infizierte Word-Dateien verbreitet:

Die Frage ist, wie die von DATEV empfohlenen Makro-Sicherheitseinstellungen noch mit dem Risiko in Einklang zu bringen sind. Offenbar schaffen nur 3 von 50 Virenscannern eine Erkennung ...

Hat jemand Tipps oder Hinweise? Wie verfahren Sie in Ihren Systemen?

Beste Grüße aus dem sonnigen Hamburg

Gelöst! Gehe zu Lösung.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo,

wir hatten einen Befall im Netzwerk(trotz Datevnet), da es von Datev keinerlei Infos gibt lassen wir momentan keine Officeextensions in Netz. Unsere eigene Firewall kann diese zum Glück filtern u legt diese Mails erst einmal in Quarantäne.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Wann gibt es denn endlich mal eine Stellungnahme der DATEV zu diesem Locky-Loch?

Ist das so viel Aufwand hier einfach mal eine Klarstellung zu posten, ob Viwas diesen Virus nun entdeckt?

Oder muss dafür erst eine neue Arbeitsgruppe gebildet werden?

Mein lokaler Viwas aktualisiert sich regelmässig und der soll Locky nicht finden? Habe gestern eine Excel-Datei gescannt (Outlook Anhang), nix gefunden. Wenn die Signaturen nicht auf Locky angepasst sind, ist das natürlich kein Wunder.

Also - was ist nun?

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Guten Morgen,

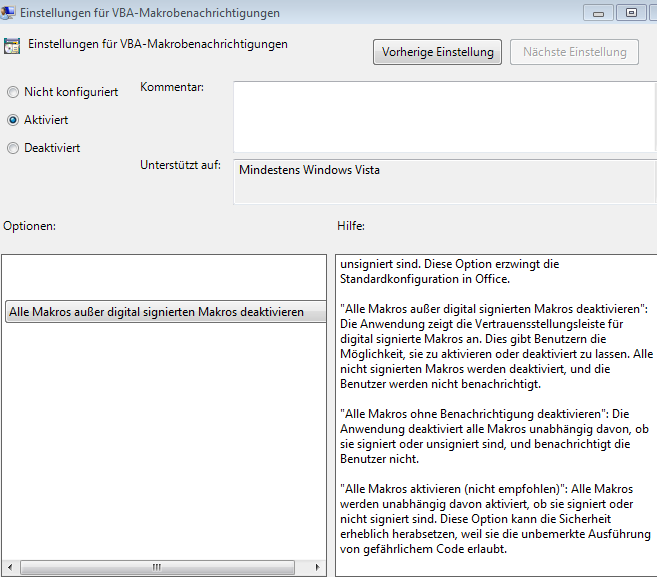

wenn ich es richtig in Erinnerung habe, signiert Datev seinen Code und Makros.

Deshalb erlaube ich per GPO nur diese.

Grüße

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Ich hatte so eine Mail in den vergangenen Wochen im Maileingang, das war weit vor den Meldungen auf Heise und anderen Kanälen. Zu dem Zeitpunkt kannte kein Virenscanner dieses hässliche Biest.

Wer sein System abdichten will kann sich diese Seite https://www.frankysweb.de/clients-vor-infektion-mit-ransomware-schuetzen-locky-cryptolocker/ ansehen und die Anleitungen abarbeiten. Mal sehen, das WE ist gerettet...als hätten wir mit Steuern nicht genug zu tun.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Liebs,

dann wäre ein Veröffentlichung der GPO Einstellungen doch schon mal ein Schritt der anderen weiter hilft.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Grundsätzlich wie in dem Link weiter oben beschrieben. Nur gibt es dort noch die Option. Ich gehe einfach mal davon aus, das die Locky und Co. Hersteller ihre Produkte nicht unterschreiben.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Sicher sein kann man sich nie. Die neue Generation des Trojaners verbreitet sich nun aber eh über das Web (Javascript-Infektion)

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Schummer,

das sehe ich auch so. Von DATEV ist in den vergangenen Jahren manchmal besorgniserregend wenig kurzfristiger Input zu Themen wie Flash, Heartbleed oder jetzt Locky gekommen. Und das ist es, was mich stört. Es wird zwar auf Nachfragen reagiert, nachgebessert und sicherlich auch viel beobachtet etc. Aber offensiv wird das nicht kommuniziert ...

Wem nutzen aber Informationen zur Festschreibung, wenn ich aus meinem System "ausgeLockt" bin, weil ich in der Alltagshektik eine vermeintliche Rechnung aufgemacht habe?

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Kinzler,

wobei auch hier eine Benutzeraktion in Form des Öffnen eines Anhangs vonnöten ist.

Neue Masche: Krypto-Trojaner Locky über Javascript-Dateien verbreitet | heise online

Ob das nun gut oder schlechtg ist, dass die Verantwortung beim User liegt, mag ich nicht beurteilen.

Erinnert sich noch jemand an den i-Love-U-Virus? Der war dagegen ja harmlos ...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Jürs,

bei den möglichen Verbreitungswegen sind wir fast machtlos. Es gibt einfach zu viele. Der Normale Nutzer versucht einfach seine Arebit zu machen, auch den die Rechnung (oder wer weiß wass) per Mail oder Stick kommt. Das Perfide an Locky und Co. ist, dass diese Programme mit ganz normalen Nutzerrechten auskommen! Nix Adminrechte Alles was der Benutzer an Dateien ändern kann, kann das Programm auch verschlüsseln und die Originale löschen. Ich schätze wir müssen dort ansetzen.

Grüße

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo Herr Liebs,

ich denke auch, dass wir allgemein stark über eine Weiterentwicklung der internet-gesestützten Kommunikation nachdenken müssen:

- Vermeidung von Email-Anhängen durch SharePoint-/Cloud-Lösungen

- allgemeine Verfügbarmachung von virenscannerüberwachten Sandboxes, in die wir alle Eingänge egal aus welcher Quelle direkt einspeichern.

- standardisierte und damit handhabbare End2End-Verschlüsselung

- evtl. Email-Verzögerungsmechanismen, um die timegap der Antiviren-Hersteller zu überbrücken.

Allgemein sollten wir uns wohl angewöhnen, einer EMail-nachricht weniger Vertrauen entgegen zu bringen.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Wir bezahlen für DATEVNet (Internet und Email) einen ordentlichen Geldbetrag, und daher gehen wir Anwender davon aus, daß derartige Anlagen verantwortungsvoll in Nürnberg geprüft, und gegebenenfalls dort aussortiert werden.

Wer haftet eigentlich für einen möglichen Betriebs- Stillstand zwecks Daten- Restore, wenn eine Email mit unverschlüsselter Anlage an Anwender@Datevnet.de durchgeht, und dann beim Anwender, wo ViWas läuft, einen Schaden anrichtet?

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo liebe Newsgroup Mitglieder,

mit der bereitgestellten ExtraDat vom 19.02.2016 werden Locky-Varianten durch VIWAS erkannt. Allerdings ist uns derzeit nicht bekannt, ob und wie schnell sich geänderte Varianten verbreiten. Aktuell werden nicht mehr nur Office-Dokumente manipuliert, sondern auch JAVA-Skripte ausgeliefert.

Wie auf diversen Internet Plattformen zu lesen war, hatten sehr viele AV Hersteller mit diesem Problem zu kämpfen.

Wir arbeiten an einem Informationsdokument zum Umgang mit -durch Verschlüsselungs Trojaner - infizierten Systemen. Dieses wird von uns in kürze online gestellt und auch hier verlinkt werden.

Das folgende Dokument http://www.datev.de/lexinform-infodb/1012978 (Maßnahmen zum Schutz vor Computerviren) beschreibt grundlegend, wie man sein System möglichst sicher machen kann. Eine 100%ige Sicherheit gibt es leider nicht, der Benutzer muss auch beim Umgang mit z.B. Öffnen von E-Mail-Anhängen sensibilisiert werden.

Mit freundlichem Gruß

Usman Irshad

VIWAS Service

DATEV eG

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

Hallo zusammen,

wie gestern im Beitrag bereits angemerkt, ist das Informationsdokument nun online.

Zu finden ist dieses unter http://www.datev.de/lexinform-infodb/1071247

In diesem Dokument finden sie hilfreiche Tipps wie sie bei einer Infizierung entsprechend reagieren können.

Wenn sie Fragen oder Anregungen haben, können sie uns auch gerne via Mail kontaktieren. Unsere Adresse lautet viwas@service.datev.de

Mit freundlichem Gruß

Usman Irshad

VIWAS Service

DATEV eG

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- RSS-Feed abonnieren

- Beitragslink

- Als unangemessen melden

hallo,

also ein sehr oberflächliches Dokument meiner Ansicht nach.

Wo sind Hinweise für vernünftige Wege zur weiteren Verhinderung?

z.b. Einstellungen Makros in den Anwendungen, Rechtefreigabe im Netzwerk, signiert Datev alle Makros in aleen Anwendungen, Tips wie sie bei Frankys Web im INternet stehen usw....

Ich habe letzte Woche eine 28MB große Viwas Log Datei an die Datev gesendet und warte auf ein Ergebnis?